2018年刚开了个头,Meltdown 和 Specter 这两组CPU漏洞就被公布出来,在业内引起轩然大波。波及了几乎所有由英特尔、AMD或ARM在过去十年制造的CPU。

前者对应CVE-2017-5754(乱序执行缓存污染),影响Intel CPU和部分ARM CPU。

后者对应CVE-2017-5753(边界检查绕过)与CVE-2017-5715(分支目标注入),影响Intel CPU和AMD CPU,以及主流的ARM CPU。

目前主流的PC、手机以及服务器,几乎都受到这两组硬件漏洞的影响。这些漏洞将允许恶意程序窃取机器上的任意数据。

关于该漏洞细节网上已经有很多内容,各大厂商也纷纷表示已推出补丁修复。

但不管怎样,了解一下自己的机器是否受影响还是有必要的。

一位名叫Stéphane Lesimple的开发者写了个很好用的脚本,然后一群热心网友又帮着完善了代码。方便了大家的检测。

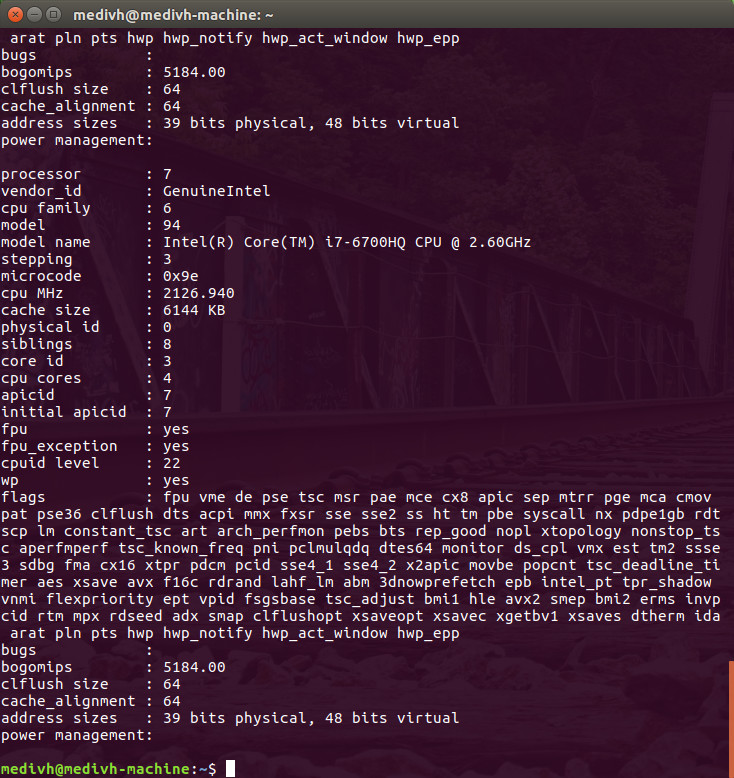

这里我先试一下自己的DELL游戏笔记本 ,系统是Ubuntu 17.04,处理器是Intel 酷睿i7-6700HQ。

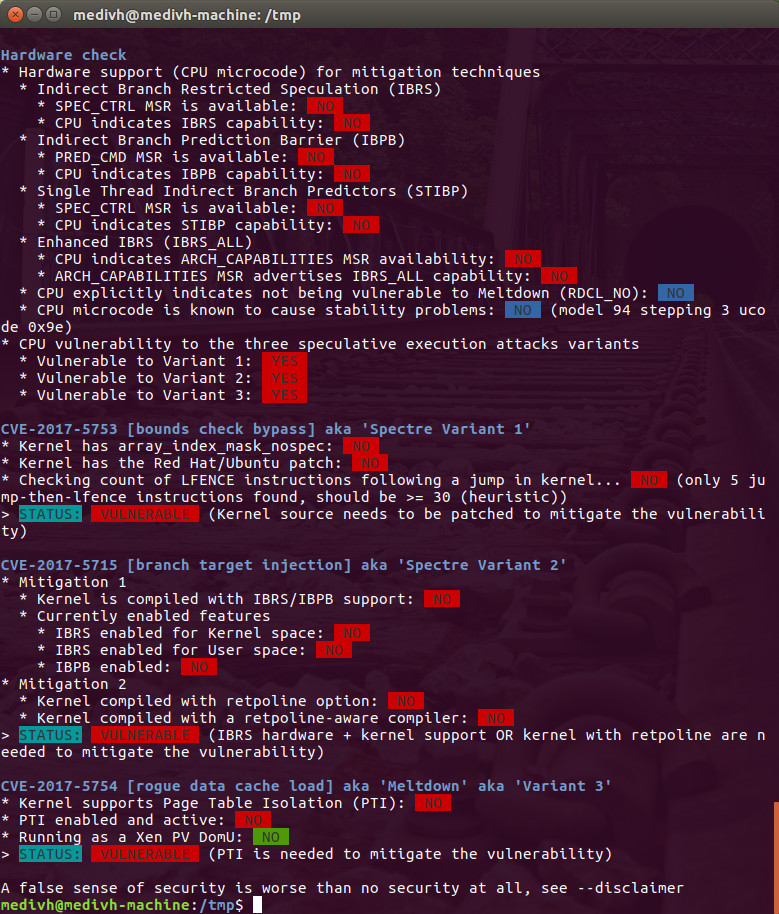

把脚本下载到本地,用root的权限执行。

检测脚本下载地址:https://raw.githubusercontent.com/speed47/spectre-meltdown-checker/master/spectre-meltdown-checker.sh

结果两组漏洞,三个CVE,全中。

这意味着这台笔记本目前仍处在危险之中。

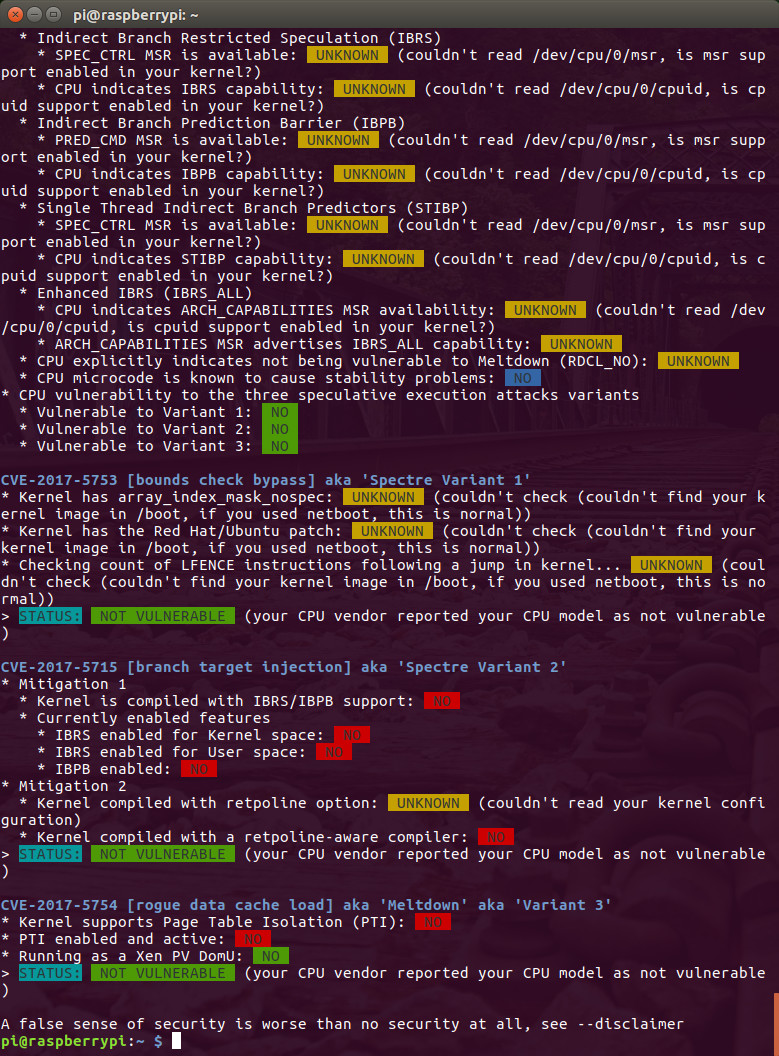

之前有消息说所有树莓派都没有受到最近披露的Meltdown 和 Spectre漏洞影响。但有些厂商似乎又在发布针对树莓派的补丁。

那咱们ARM芯片的树莓派,情况到底怎么样?

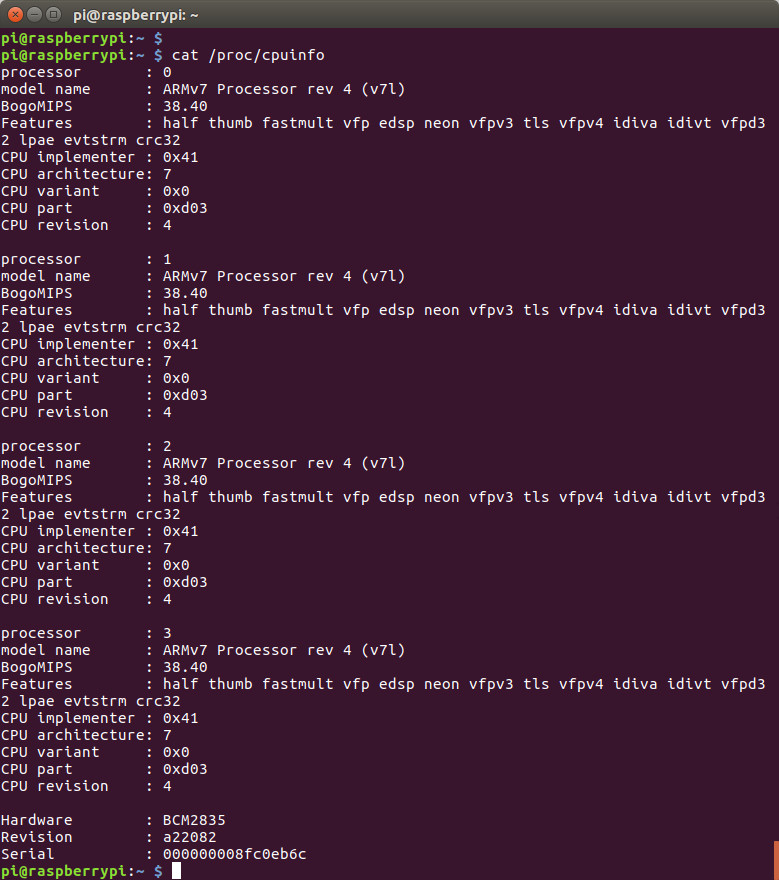

接着我试了一下Raspberry Pi 3B ,系统是Raspbian 9,处理器是博通BCM2835(板载标识BCM2837)。

结果还算让人满意,至少咱们的树莓派3B不受这两组漏洞威胁了。

因为修补这些漏洞,多少会降低系统的性能。而树莓派作为低功耗的IoT代表,本来就不怎么快,再降低性能就太可怜了。

想要更多,请关注“IoT前哨站”微博或微信公众号